工業 5.0 將 AI 帶進製造、營運與資料決策流程,企業面臨的資安挑戰也從傳統系統防護,擴大到資料治理、 API 安全、金鑰管理與後量子密碼遷移。 Thales 亞太暨日本區售前與系統工程副總裁 Daniel Toh 指出,工業 4.0 主要聚焦自動化、 IoT 、大數據與流程效率,工業 5.0 則建立在這些基礎上,進一步強調人機協作與 AI 導入;但當 AI 進入企業流程,資料安全也成為工業 5.0 能否落地的關鍵。

Daniel Toh 表示,AI 不只是企業提升效率的工具,也可能被攻擊者用來擴大攻擊速度與規模。 Thales 觀察到,現階段許多攻擊行為已不再只是來自人類操作或單一電腦,而可能透過 AI 生成程式碼、自動化測試不同基礎設施弱點,進一步提升攻擊變化頻率。企業同時也必須面對深偽、 AI 生成內容與冒名詐騙等新型社交工程風險。

他舉例,近年已有企業財務主管接到深偽視訊電話,並被要求轉移資金,顯示 AI 攻擊已從技術層面延伸到企業決策、財務流程與內部信任機制。若放到工業 5.0 場景,工廠設備、 API 、雲端服務與外部網路的連結增加,網路與實體風險開始交會,攻擊面不再侷限於 IT 系統,而可能進一步觸及營運現場與供應鏈。

AI 安全關鍵在資料治理

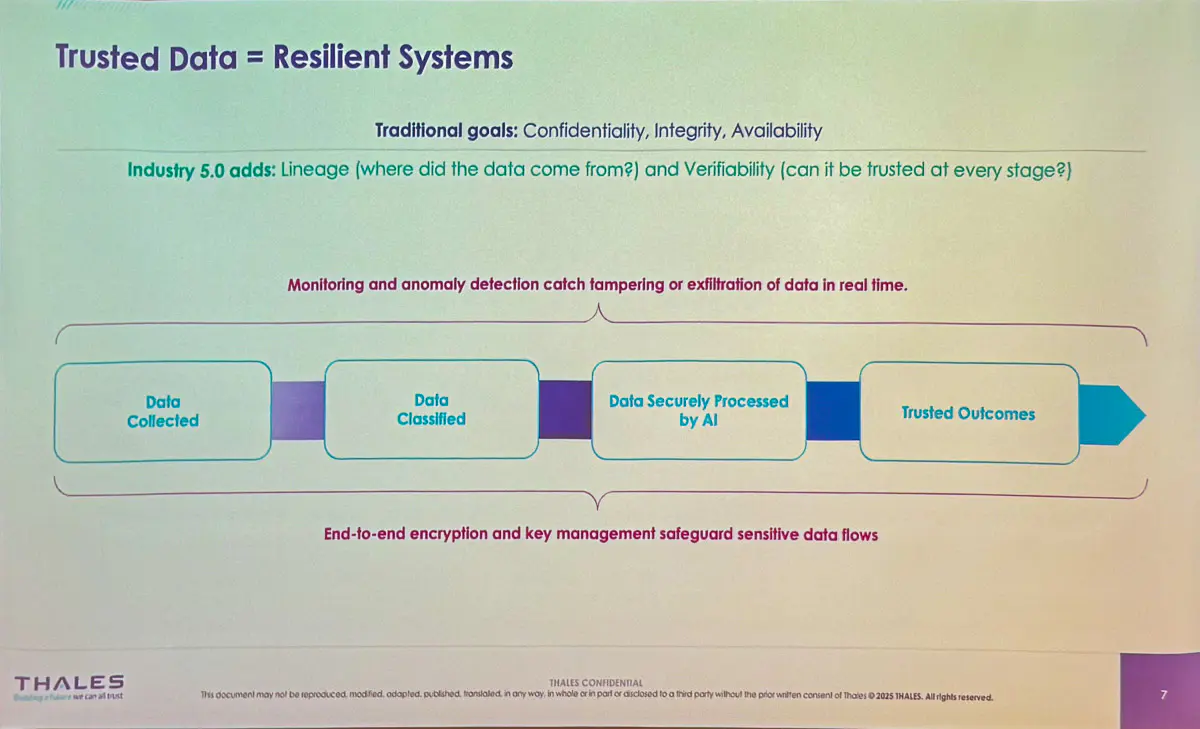

Daniel Toh 認為,企業導入 AI 前,最核心的問題不是模型能力,而是資料是否可信。他提到,全球資料量快速膨脹,且近年大量資料可能由 AI 生成,使企業更難判斷哪些資料是真實資料、哪些資料經過驗證、哪些資料含有敏感資訊。若企業尚未完成資料盤點、分類與加密,就將資料導入 AI,最後得到的輸出也難以被信任。

他以「Garbage in, rubbish out」形容 AI 與資料治理的關係。企業若把未分類、未驗證或來源不明的資料餵給 AI,AI 產出的結果也可能不可靠。因此,AI 安全並非只是在模型外部增加防護,而是必須回到資料本身:資料在哪裡、誰可以存取、是否加密、是否可追溯,以及哪些資料可以安全進入 AI 流程,都將成為企業導入 AI 的前置條件。

Thales 方案聚焦 API 、資料治理與金鑰管理

在 Thales 看來,AI 時代的安全基礎需涵蓋 API 、應用程式、資料庫與資料治理。 Daniel Toh 提到,企業可從 API Security 、 Application Security 、 DDoS Protection 、 WAF 、 Data Discovery 、 Compliance Monitoring 、 Database Activity Monitoring 等面向建立安全基礎。 API 是 AI 、應用、設備與外部服務互動的重要入口;Data Discovery 與資料分類則能協助企業確認資料位置、敏感程度與合規狀態;Database Activity Monitoring 則可追蹤資料如何被存取與使用,降低未授權存取與資料外洩風險。

隨著企業資料分散在雲端、 SaaS 、資料庫、工廠系統與 AI 平台中,單靠邊界防護已不足以支撐新場景。 Daniel Toh 指出,加密、金鑰管理與密碼管理將成為 AI 時代資料保護核心。企業不只要避免資料外洩,也必須確保資料在被使用時仍可被治理,包括金鑰由誰管理、加密政策如何套用、資料是否可跨境,以及是否符合內部與外部合規要求。

後量子威脅升高,密碼敏捷性成新課題

這也銜接到另一項中長期挑戰:後量子密碼 (PQC) 遷移。 Daniel Toh 表示,PQC 不能等到量子電腦成熟後才啟動,因為企業基礎設施遷移往往需要多年。他以 TLS1.1 遷移到 TLS1.2 為例,指出過去這類升級可能花費 5 到 10 年;PQC 遷移則會更複雜,因為企業環境中存在大量協定、舊有系統、醫療設備、工業設備、供應商限制與超長的生命週期系統。

其中最值得企業現在就關注的,是先竊取、後解密 (Harvest Now, Decrypt Later, HNDL) 風險。 HNDL 指攻擊者現在先竊取被傳統加密保護的資料,等待未來量子電腦具備破解能力後再解密。換言之,量子威脅不一定要等到未來才發生,資料可能今天就已被竊取,只是等待未來被解密。

這對高科技製造、醫療、金融、政府與長生命週期智慧財產權資料尤其重要。 Daniel Toh 在問答中指出,高科技製造產業常持有設計圖、研發資料,這些資料的生命週期往往不是一兩年,而可能長達十年。若這些資料現在被竊取,即使短期內仍無法解密,未來仍可能因量子運算能力成熟而暴露。因此,企業應優先盤點長期敏感資料,評估哪些資料需要提早導入 PQC 保護。

面對 PQC 遷移壓力,Thales 主張企業需要建立「密碼敏捷性」(crypto agility),而不只是單次更換演算法。 Daniel Toh 表示,企業可先部署 HSE 作為中介方案,讓既有系統取得更多時間逐步遷移。 HSE 插入既有環境後,對系統影響較小,企業可先在網路層加入 PQC 加密,降低 HNDL 風險,同時避免一次性改造所有舊有系統。

他也提到,HSE 可透過韌體更新支援不同 PQC 演算法,目前已支援 4 到 5 種 PQC 演算法。若未來某一代 PQC 演算法被破解,企業可透過韌體升級切換到下一代演算法。 HSM 則可採 Hybrid 模式,同時保留 RSA 與 PQC,降低單一演算法被破解後造成整體失守的風險。

Luna 8 HSM 強化演算法升級彈性

Thales 下一代 Luna 8 HSM 預計今年 8 月發表,將採容器化架構。 Daniel Toh 說明,HSM 本體可視為一台硬體設備,但內部可切分出多個容器,每個容器都像一個迷你 HSM,可支援不同演算法。企業可在不同容器中部署 RSA 、 PQC 或不同版本的演算法,未來若需要更換 PQC 演算法,也可針對單一容器升級,而不必全面替換整套架構。

整體來看,工業 5.0 不只是 AI 與自動化升級,也是一場資料安全基礎建設升級。 AI 讓攻擊速度變快、攻擊面擴大,深偽讓企業信任流程更脆弱;量子風險則使企業必須提前規劃長期資料保護與密碼遷移。對企業而言,能否安全導入 AI,關鍵不只在模型與應用,也在於是否同步投資資料分類、加密、金鑰管理、 API 安全與密碼敏捷性。