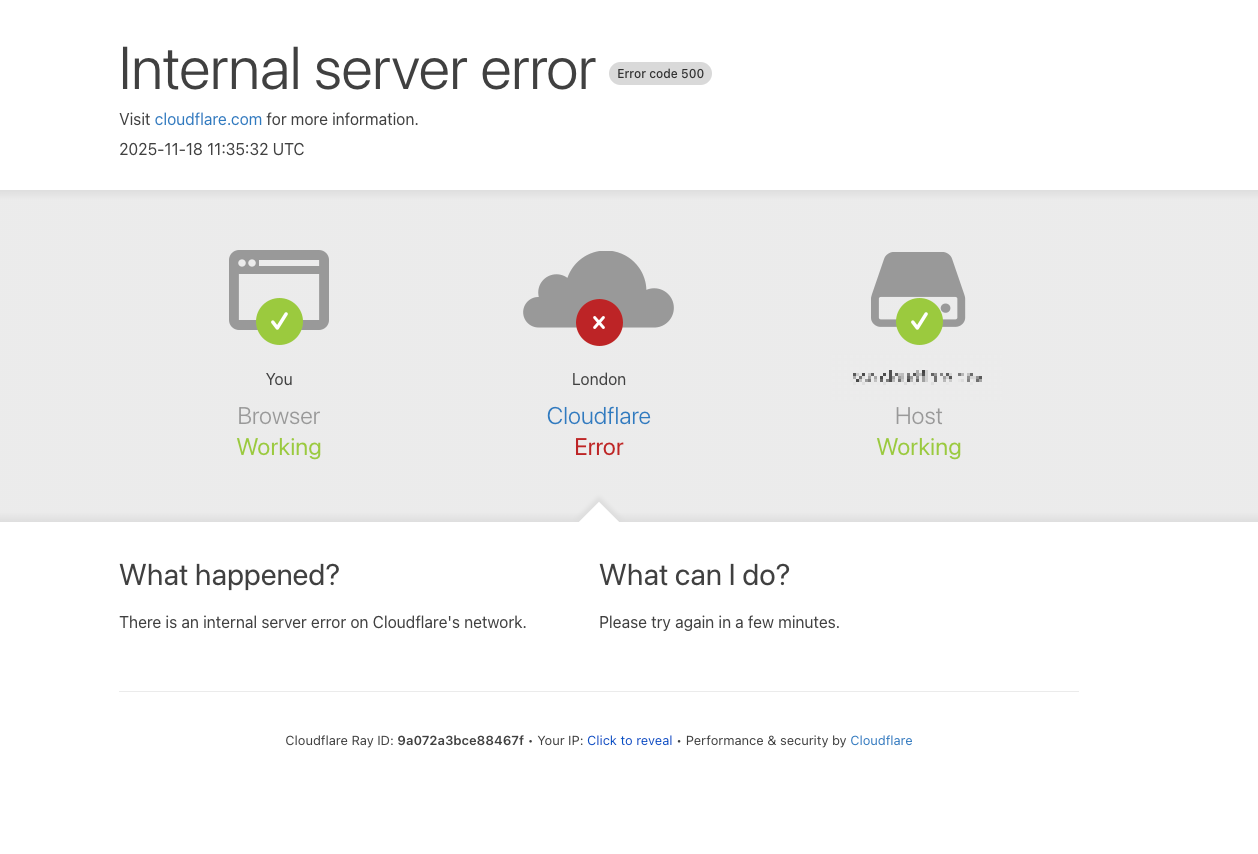

2025 年 11 月 18 日晚間,網路世界突然劇烈震盪-從 ChatGPT 到 X 、 Spotify 、 Canva 等國際大型平台陸續傳出無法連線。事件源頭指向同一家公司:Cloudflare 。這場中斷持續數小時,波及全球大量使用者,也讓外界再次意識到雲端基礎設施「集中化風險」已變得不可忽視。

Cloudflare 隨後發表事故分析報告,確認罪魁禍首並非攻擊,而是內部 Bot Management(機器人管理)系統的一份設定檔「意外暴走」。

本文目錄

設定檔過大,讓流量代理軟體直接倒地

Cloudflare 在全球節點上部署流量代理軟體,其中一項功能是自動接收由 Bot Management 產生的「特徵檔案」,用來辨識可能是機器人的流量。這份檔案會頻繁更新並分發到全球各地,以便快速防禦新型惡意流量。

問題就發生在這裡。

Cloudflare 表示,某次更新後,這份特徵檔案的內容量異常膨脹,遠超系統預期。當代理軟體接收到過大的檔案後,無法處理而直接崩潰。由於 Cloudflare 節點遍布全球,一旦錯誤檔案被同步,故障也就以倍數蔓延。

換句話說,是 Cloudflare 自家的設定檔「炸了」Cloudflare 自己。

事故發生初期,由於全球流量突然大量跳出錯誤,一度讓人以為可能遭受大規模 DDoS 攻擊。但 Cloudflare 隨後澄清,問題源自內部 Bug 。

Cloudflare CTO 也明確表示,這不是外部惡意行動,而是系統流程中的一項更新沒被妥善限制,導致代理服務全面受影響。

身為全球主要 CDN 、安全與流量管理服務提供者,Cloudflare 負責處理全球相當比例的網站請求,因此這次事故造成 ChatGPT 、 X(原為 Twitter)、 Spotify 、 Canva 等平台出現錯誤頁面或完全無法存取,更有大量企業網站同時掛點,客服、登入、線上訂單等功能全面癱瘓。

事故背後的啟示:自動化與集中化的雙面刃

Cloudflare 的架構高度自動化,優點是能快速應對威脅,但缺點是「錯誤也可能以同樣速度被全球同步」。這次事件正好凸顯了這項風險。

對台灣企業來說,這次事故帶來幾項重要提醒:

- 即便自家系統正常,上游基礎設施若出問題仍可能造成全面停擺。

- 過度依賴單一 CDN 或 WAF 供應商,是隱藏的營運風險。

- 自動化流程需要更嚴格的檢查、快取控制與回滾機制,否則錯誤可能在第一時間引爆全系統。

Cloudflare 表示,將針對自動產生的 Bot Management 特徵檔案加入更嚴格的限制與異常檢查,同時調整推送流程,避免未來再發生類似事故。

這次全球性中斷事件,不只是一次技術失誤,更是網路生態的警訊:當全球大量流量集中在少數幾家基礎設施提供者手中時,「單一錯誤變成全球災難」已不是假設,而是活生生的事實。