在混合辦公與遠端協作成為常態的今日,企業對於遠端存取的安全性要求日益提升。美商安瑞科技股份有限公司 (Array Networks) 資深業務經理駱介正於智安佈局・零信不疑《2025 NMT 資安即未來論壇-新竹場》中,以「守護資產的未來:零信任安全架構實踐」為題,深入剖析如何透過零信任架構來強化企業遠端連線的安全防護,為與會者帶來實務性極高的資安解決方案。

本文目錄

傳統 VPN 架構的安全挑戰

駱介正開場即點出企業普遍面臨的困境:「你的遠端連線真的安全嗎?」傳統 VPN (Virtual Private Network) 雖然提供加密通道,但存在三大關鍵風險。首先,VPN 對外開放的連接埠容易遭受攻擊,一旦被癱瘓,所有外部同仁都無法使用公司資源;其次,若 VPN 被入侵,攻擊者便能暢行無阻地存取內部資源,導致機密資料一覽無遺;第三,傳統 VPN 採用「信任即放行」的邏輯,使用者登入後即可存取整個內網,缺乏細緻的權限管控。

他以圖像化的方式說明,VPN 入口就像一座城堡的吊橋,一旦放下便讓內部資產完全暴露。更嚴重的是,若員工或主管不慎外洩帳號密碼給同業,僅憑帳密就能登入的 VPN 將造成重大資安缺口。

NIST 零信任架構的三大核心

為解決上述問題,駱介正引述美國國家標準技術研究院 (NIST) 的零信任推動建議,強調「任何資料存取永不信任,且必須驗證」的核心原則。零信任架構以決策引擎為核心,包含三大關鍵技術:身分鑑別、設備鑑別及信任推斷。這套架構從根本改變傳統網路安全的思維,不再因為使用者位於內網或通過初步認證就給予完全信任。

Array 的 ZTAG (Zero Trust Access Gateway) 解決方案正是基於這套理念而開發,透過多層次的驗證機制,確保每一次存取都經過嚴格把關。

身分鑑別:多重防護確保身分真實性

在身分鑑別層面,Array 首創 SPA 單封包授權 (Single Packet Authorization) 機制。駱介正以「過橋前先驗證」的比喻說明,使用者必須先發送包含通關密語的 UDP 封包,系統確認是「自己人」後才會開啟 ZTAG 服務埠口,讓使用者看到 VPN 入口。這種「網路隱身」的設計讓非法攻擊者根本無法發現 VPN 入口,從源頭阻斷攻擊可能。

第二層防護則是 OTP 動態密碼 (One Time Password) 。 Array 內建 OTP 認證機制,使用者除了輸入 AD 帳號密碼外,還必須透過手機 APP 取得每 30 秒至 1 分鐘變動一次的動態密碼,實現多因子認證。系統提供 5 萬至 20 萬組 OTP 帳號,使用者可自行註冊 Soft Token,大幅提升帳密外洩後的防護能力。

更進階的是 IDpass 無密碼認證技術。基於 FIDO 標準,IDpass 讓使用者無需記憶密碼,透過符合 FIDO 驗證機制的裝置 (如指紋辨識、 USB Key),登入驗證無需額外步驟。由於資料庫不儲存密鑰,可防止被惡意程式盜用,兼顧安全性與便利性。 Array 已取得 FIDO 、 FIDO2 、 U2F 、 UAF 等多項認證,確保技術標準符合國際規範。

設備鑑別:從硬體到軟體的全方位監控

身分驗證之外,設備本身的安全性同樣關鍵。駱介正提出質疑:「如果登入者在任何設備都能連 VPN,會不會安全強度不夠?」Array 的設備鑑別機制包含兩大面向。

首先是 HardwareID 裝置認證。系統收集設備的 MAC 、 CPU ID 、 OS ID 等硬體資訊組成唯一識別碼,管理人員必須批准特定裝置才能訪問授權資源,基於角色存取內部資源。相較於容易偽造的單一 MAC 驗證,HardwareID 提供更可靠的設備識別。

其次是持續性設備健康狀態監控。駱介正強調:「登入 VPN 的設備環境狀態健康嗎?」系統會持續檢查危險埠口、系統 OS 版本、軟體黑白名單,以及是否安裝螢幕錄製軟體等。企業可設定必須安裝特定版本以上的防毒軟體才能登入,確保連線設備符合企業資安政策。若使用者在登入後卸載防毒軟體,系統會立即偵測並強制登出。

為防止機密資料外洩,Array 還提供螢幕浮水印與網頁浮水印功能,讓使用者即便透過側拍側錄方式外洩資料,仍可追溯來源。

信任推斷:動態調整權限的智慧機制

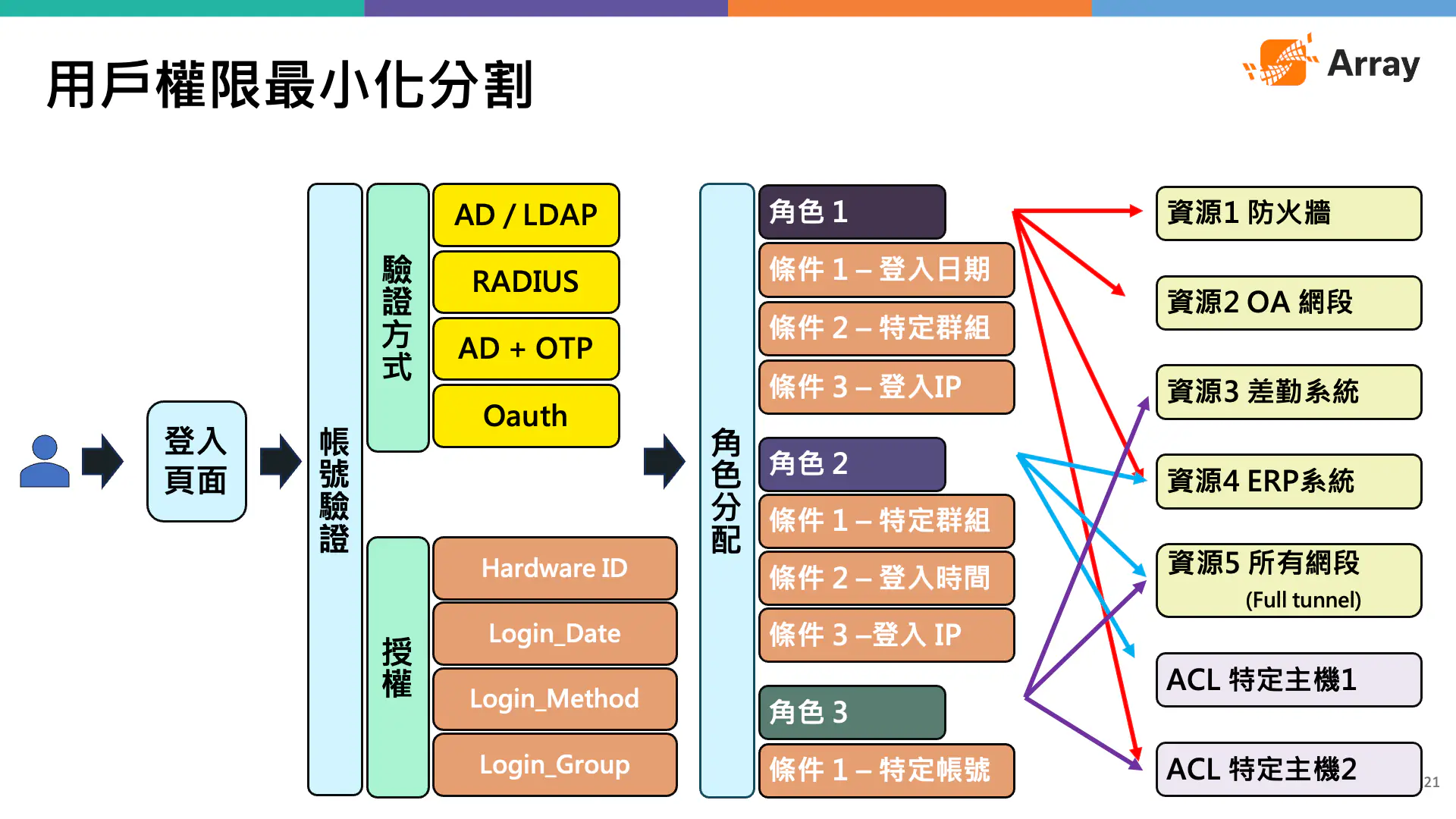

零信任架構的最高境界在於「信任推斷」。駱介正說明,許多企業擔心:「員工登入 VPN 後,他會不會看到不該看到的資源?」Array 透過用戶權限最小化分割機制解決這個問題。

系統支援複雜的角色分配邏輯,管理員可依據登入日期、特定群組、登入 IP 、登入時間、 Hardware ID 、登入方法等條件,動態分配不同角色權限。每個角色可對應不同的資源,包括特定防火牆、 OA 網段、差勤系統、 ERP 系統,或是 ACL 特定主機。使用者只能看到自己權限內的資源,避免「一人登入、全網暢通」的風險。

更進階的是多站台機制。企業可建立最多 255 個虛擬站台,每個站台擁有獨立的資源管理、帳號管理、授權政策,並可彈性分割使用人數授權。這對於擁有北中南多個據點或需要區隔不同部門權限的企業特別實用。

最令人驚豔的是 動態資源授權功能。駱介正以流程圖說明,當使用者開啟 ZTAG 用戶端並通過 SPA 單包認證、設備策略檢測、身分驗證後,系統會根據安全策略持續對使用者行為、環境、設備進行風險評估。若使用者在連線期間離開辦公室,系統偵測到 IP 範圍變更,會自動將「辦公室資源」權限調整為「業務員資源」權限,限縮可存取的網段。若使用者卸載防毒軟體,系統會強制登出。這種即時動態調整機制,讓零信任「永不信任、持續驗證」的精神得以落實。

從登入前到登入後的完整防護

駱介正以三階段總結 Array ZTAG 的完整防護體系。登入前的身分確保包含帳號審核、多因子認證、設備限定、 FIDO 認證;登入中的條件查核涵蓋時間限定、位置限定、健康狀態、存取權限;登入後的資源限定則有資源指定、連線時間、設備監控、存取追蹤。每個環節環環相扣,建構出滴水不漏的安全存取閘道。

他強調,相較於傳統供應鏈連線方式的單薄防護,改善後的零信任連線存取方式透過受信任設備、 FIDO 認證、多項機制檢核、存取分配服務、完整記錄保存,從時間、位置、權限三個維度全方位把關,讓企業資產獲得最堅實的守護。

結語

在資安威脅日益複雜的時代,零信任架構已非選項而是必要。 Array Networks 透過 ZTAG 解決方案,將 NIST 零信任架構的理論轉化為可落地執行的技術方案。從 SPA 單封包授權、 OTP 動態密碼、 FIDO 無密碼認證,到裝置健康狀態監控、用戶權限最小化分割、動態資源授權,每一項技術都針對實務痛點提供解答。

駱介正的分享讓與會者深刻理解,守護企業資產的未來,需要的不只是技術升級,更是安全思維的根本轉變。零信任不是口號,而是一套可實踐、可驗證的完整架構。對於正在思考如何強化遠端存取安全的企業而言,Array 的零信任解決方案提供了值得參考的實務路徑。

《2025 NMT 資安即未來論壇-新竹場》精彩議程會後報導

- 資安院孫偉哲主任:情資驅動的防護策略,製造業面對資安威脅的治理新模式

- 台灣駭客協會理事王仁甫:AI 驅動下的製造業資安戰線,從內部治理到外部攻擊的全方位防禦

- 智安佈局掌握資安:Fortinet 揭示 AI 時代的資安防護新策略

- 零信任、零複雜 Forescout 以動態授權管理實現全面資產掌控

- 產業轉型必備:全面內網安全管理託管 中飛科技 FAiRGUARD 五大服務建構內網防護體系

- 資安升級為企業增加競爭力:AI 驅動零信任架構 Citrix 以 VDI 、 ZTNA 與企業瀏覽器打造資料不落地防護體系

- 向左走的資安:憑證管理自動化 & 漏洞 AI 修補 力悅資訊展示 AI 驅動的漏洞修補新思維

- 加強營運技術環境的資安韌性 Trellix 提出 OT 安全防護新思維