SAP NetWeaver 上周傳出允許惡意檔案上傳的漏洞幾天後,已有超過 1200 台執行個體面臨攻擊及伺服器劫持風險。

上周 SAP 公告 NetWeaver 的 Visual Composer 元件,特別是 Metadata Uploader 元件中存在未經授權的檔案上傳漏洞,編號 CVE-2025-31324 。該漏洞可讓遠端攻擊者未經授權上傳任意執行檔,導致程式碼執行和接管整台系統。而且那時已傳漏洞遭到濫用。

SAP 已經在周末緊急釋出安全更新版,修補 CVE02025-31324,以及另二個漏洞:CVE-2025-27429(SAP S/4HANA 的程式碼注入)和 CVE-2025-31330(SAP Landscape Transformation 中的程式碼注入),並呼籲用戶儘快更新到最新版本。

迄今已有多家安全廠商包括 ReliaQuest 、 watchTowr 和 Onapsis 等證實攻擊行動,攻擊者已濫用該漏洞在受害者伺服器內安裝 Web shell 程式。

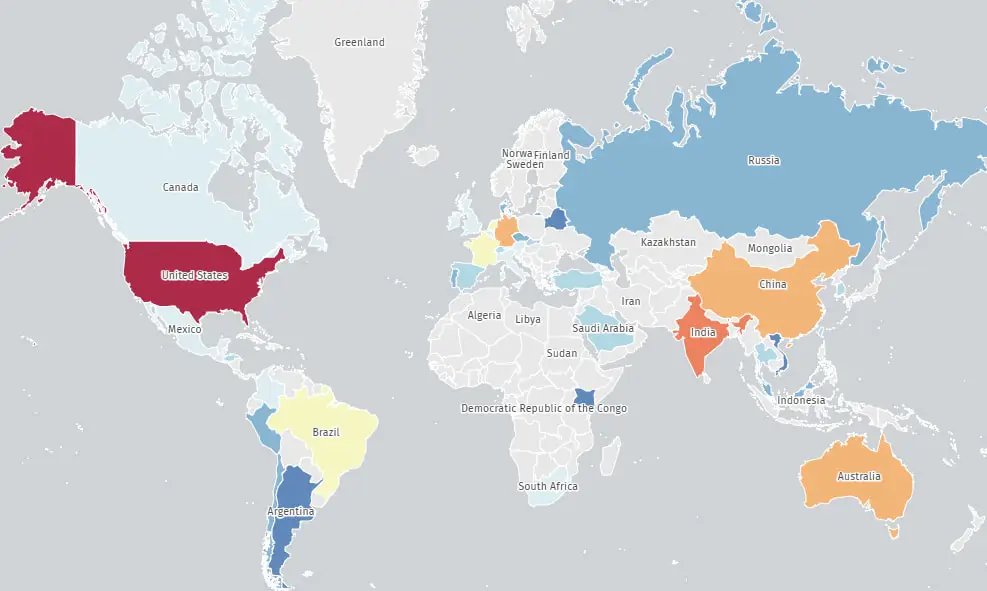

安全產業組織 Shadowserver Foundation 發現有 427 台 NetWeaver 伺服器還未修補,成為潛在受害者。這些伺器將近 1/3 位於美國,其次是印度、澳洲、中國、德國。荷蘭、巴西和法國也有雙位數。

資料來源:Shadowserver Foundation

但安全搜尋引擎 Onyphe 的資料顯示可能更多,他們偵測到網路上有 1,284 台未修補的 NetWeaver 伺服器,而 474 台則已經被植入 Web Shell 程式。其中不乏財星 500 大的知名企業。

研究人員一開始以為,攻擊者只利用 cache.jsp 及 helper.jsp 為名,上傳惡意.JSP 檔,之後發現他們可上傳任意檔案到 NetWeaver 上。

一千多台伺服器有風險聽來不多,但許多超大型企業及跨國公司都使 SAP NetWeaver 的用戶,可能導致大量資料外洩或重大事故。

除了安裝最新版 NetWeaver,研究人員建議企業用戶應限制/deverlopmentserver/metadatauploader 端點的存取,若 Visual Composer 沒有在用,最好能完全關閉,將用戶活動的 log 都送到 SIEM 平台分析 servlet path 是否有莫名檔案。

資安業者 RedRays 也發佈了 CVE-2025-31324 的漏洞掃瞄工具,可協助大型企業找出漏洞。