===8/17 更新===

Trustonic 來信表示,小米手機採用的 TEE 系統並非 Kinibi 。而 Check Point Research 的文章中指出 Xiaomi Redmi Note 9T 5G 採用的是 Beanpod TEE 。

以上資訊供讀者參考。

===8/17 更新結束===

安全研究人員發現小米 2 款手機有安全漏洞,可能被駭客透過手機上的 Android App 來關閉手機支付機制,甚至偽造支付程式。

Check Point 研究人員在搭載聯發科晶片組的小米手機,包括紅米 (Redmi) Note 9T 及 Note 11 發現數項漏洞,位於小米手機上的 App 。其中一項漏洞可洩露儲存在 Kinibi TEE(編註:Trustonic 來信表示並非 Kinibi,詳見更新說明)的加密金鑰,另一項漏洞則使駭客得以操弄行動支付 App 。

TEE(Trusted Execution Environment,信任執行環境)是指處理器內一個安全區域,用於處理與儲存敏感資訊,像是加密金鑰,以確保安全與完整性。搭載高通晶片的小米手機的 TEE 是 QSEE,而搭載聯發科晶片的則是 Kinibi 。在這兩種 TEE 下,小米都可以嵌入與簽發其信任的 App 。 CheckPoint 測試的手機是 Redmi Note 9T 5G with MIUI Global 12.5.6.0 OS 。

本文目錄

管理程式漏洞

Check Point 發現的問題 App 之一是名為 thhadmin,負責安全管理的應用程式。研究人員發現 thhadmin 有多項漏洞,例如記憶體堆積溢位,可被利用來存取儲存在 TEE 的金鑰,或在 App 權限下執行程式碼。另一方面,這個 App 欠缺版本控管,使駭客得以較舊的版本覆寫掉新版本。由於簽章是正確的,使舊版 App 也能成功為 TEE 載入,攻擊者因而可以藉由將 App 降到舊版,繞過小米或聯發科釋出的修補程式。

Soter App 漏洞

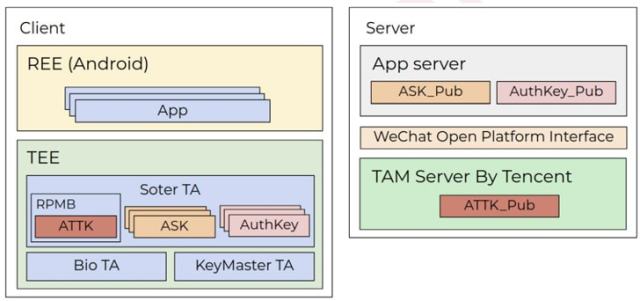

另一個漏洞則出現在小米裝置嵌入的第三方手機支付框架,稱為 Tencent Soter 。它是騰訊控股開發,主要功能是驗證手機 App 傳送到遠端後台伺服器的用戶資料(如信用卡或銀行帳號)。騰訊聲稱有數百萬 Android 裝置支援該框架,中國兩大支付系統支付寶 (AliPay) 及微信 (WeChat Pay) 也都支援 Tencent Soter 。透過 SDK,第三方 Android App 可呼叫微信,由其完成所有支付驗證或套件簽發工作,並通知第三方 App 處理結果。

但研究人員發現,Tencent Soter 存在堆積緩衝溢位漏洞,令沒有權限和 TEE 通訊的 Android App 得以傳送相當大 size 的訊息,引發 Tencent Soter App 崩潰當掉,洩露 Soter App 內的金鑰。利用該金鑰,就能完全控制 Tencent Soter 平台,讓駭客簽發假的支付套件,或是執行程式碼。

由於小米未實作保護 Soter API 的機制,使第三方 Android App 可以輕易攻擊 Soter,但根本不需和用戶互動。小米將此漏洞命名為 CVE-2020-14125,並在 6 月完成修補。