鑑於疫情可能成為新常態,愈來愈多企業允許員工居家辦公 (WFH),然而居家連線缺乏過去辦公室內所具備的各種防護,如防火牆、入侵偵測等,形同直接暴露於外,此可能成為企業資安的破口。或許有人認為可要求員工都運用 VPN 連回公司再行上網,如此企業的連外頻寬量將暴增,並不務實。

對此,應使用遠端瀏覽器隔離 (RBI) 提供居家防護,同時以檔案清洗 (CDR) 為第二線防護,方能維持企業級資安。

本文目錄

居家辦公:用戶成為新網路邊界

「過去企業如同城堡、護城河的層層資安防護已逐漸不適用。」亞太區系統工程總監 Boon Peng Lau 直陳此為疫情開始後多數企業最擔心的問題,工作連網不再是從辦公室連出,而是從居家連出,企業原有的防護被跳繞過,員工若遭到網路釣魚、社交工程的引誘,點按不明網址、下載不明程式,即可能危害企業整體。

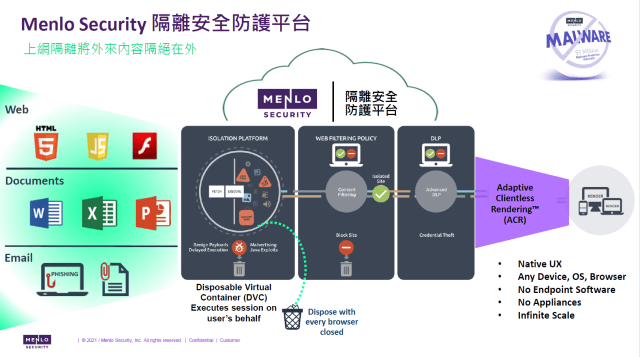

對此可運用 Menlo Security 的 RBI 技術,居家工作電腦先連至 Menlo Security 的公有雲,發出瀏覽某網站網頁的需求,Menlo Security 會在其機房以防護容器 (Disposable Virtual Container, DVC) 建立一個瀏覽器,由其代理居家電腦代為瀏覽網站,並執行與檢查網頁程式,確定無害後,再重新描繪網頁畫面,將畫面結果傳遞給居家工作者,以此確保安全。

採行 Menlo Security 目前最指標性的案例為美國國防部,美國國防部評估過,所有居家工作者都以 VPN 連線工作,則現行頻寬只允許 20% 至 30% 員工回連,因而美國國防部改用 RBI 方案,讓所有員工持續保有資安防護。

由於 Menlo Security 很早投入 RBI 技術開發,歷經多種經驗磨練,隔離查核後再次呈現的網頁仍保有高忠實度,亦即「保留原生用戶體驗」。同時,為表示對自家方案有信心,Menlo Security 特別因此提出 100 萬美元的惡意軟體保險,歡迎用戶挑戰。

尋找最棒的檔案清洗解決方案

「惡意程式更新改版快速,要防範威脅,隔離與清洗作法,將比特徵行為的查核比對更為穩當。」OPSWAT 大中華區技術總監 Richard Lee 針對愈來愈多的零日攻擊提出更好的防護建言。

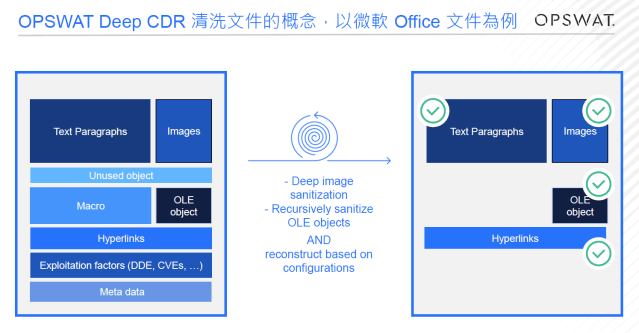

檔案清洗的 CDR(Content Disarm & Reconstruction) 技術顧名思義是解除檔案內容的武裝成份再重新建構,亦即把可能被威脅所利用的部份都先行移除,包含未用及的物件、巨集程式、網址連結等,只保留無害內容。

事實上檔案清洗早於 2004 年即由北約所提出,初期稱為 ExeFilter,歷經多年概念與市場發展,於 2016 年由 Gartner 重新將此概念的防護技術定調稱為 CDR 。

檔案清洗防護手法是否奏效?答案是肯定的,舉兩個實例,Locky 勒索軟體是以 Word 的惡意巨集來啟動,OPSWAT 的 Deep CDR 即能先行移除,避免其發作;又如 HAWKBALL 後門程式是利用 OLE 物件的漏洞來開啟後門,同樣運用 Deep CDR 便能移除 OLE 物件,使其沒有執行機會。

了解 CDR 防護機理與實例效用後,企業若要評估選擇 CDR 方案當考量兩大重點,一是支援檔案格式的多寡,能支援愈多格式愈能為企業帶來防護價值,OPSWAT Deep CDR 即支援超過 100 種檔案格式,同時具有 200 種以上的檔案格式轉換選項,以及 50 種以上的清洗設定。

另一則是能否廣泛支援各種佈署情境,現行企業可能以自有資訊機房 (On-Premises) 為主,或已在資訊基礎建設層面上採行公有雲 (Cloud/IaaS),或已在使用雲端應用程式 (SaaS) 等,無論是何種佈署型態 CDR 方案都必須有對應方案。

針對此,OPSWAT 在 On-Premises 上提供 MetaDefender Core 或 MetaDefender ICAP Server 兩種 Deep CDR 方案,而在 SaaS 上提供 MetaDefender Cloud API 方案,另外上述方案均可用於 Cloud/IaaS 上,同時還能使用 MetaDefender Core AMI 方案。唯有滿足廣泛檔案格式支援、彈性佈建,方能稱為最佳的 CDR 方案。