程式碼測試 SaaS 業者 Codecov 上周被爆遭駭,駭客得以存取其內部網路竊取客戶資訊,可能和 SolarWinds 攻擊有關。

Codecov 是一家線上軟體測試平台,可整合客戶的 GitHub 專案以產生程式碼覆蓋率的報告及統計,受到 2.9 萬家企業客戶的青睞,當中包括 P&G 、華盛頓郵報、 ISP 及網域管理商 GoDaddy 。

BleepingComputer 上周報導,Codecov 遭到供應鏈攻擊。攻擊者從 Codecov 一個有漏洞的 Docker 映像檔取得存取憑證,之後用來修改 Codecov 企業客戶使用的 Bash Uploader script 。攻擊者將 Bash Uploader script 中的 Codecov IP 位址替換成自己的,藉此悄悄蒐集這家 SaaS 業者的客戶存在 CI(continuous integration) 環境中的憑證,包括令牌、 API 金鑰及其他環境變項。

根據 Codecov 調查,今年一月底開始,它的 Bush Uploader script 遭未經授權人士定期變更。這使得攻擊者得以將用戶資訊洩露出去,但 4 月初一家客戶發現在 Codecov 網域及客戶 GitHub 上的雜湊不同,才發現此事。

此事引起美國政府的關注,調查是否和近日的 SolarWinds 攻擊有關,美國政府本周定調 SolarWinds 背後組織是俄羅斯情報局 SVR 。

根據聯邦政府的調查,Codecov 攻擊者部署了自動化工具以利用它蒐集到的客戶網路憑證、密碼,成功存取數百家客戶的公司網路,藉此擴大其攻擊據點。

路透社周二報導,駭客還藉由 Codecov 駭入其他軟體開發工具業者,以及本身提供科技服務的公司,包括 IBM 。而利用透過 Bash Uploader script 蒐集到的客戶憑證,駭客還能取得其他數千個關鍵系統的帳密。

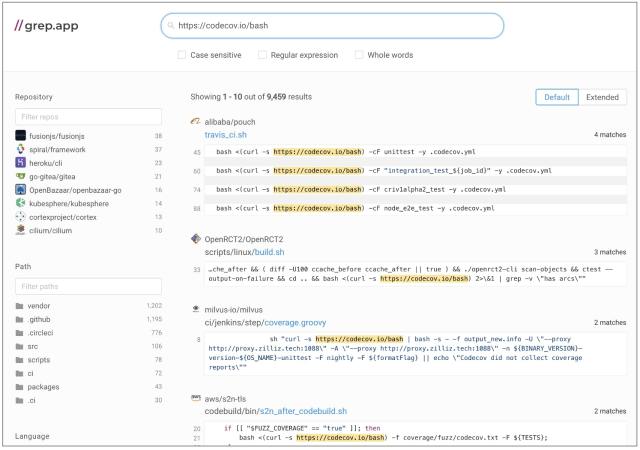

只要搜尋 Codecov Bash Uploader script 的連結,就會發現曾經及現在正使用該 script 的數千個專案。這不見得是說這些專案已被入侵,而是說目前情況不明,可能未來幾天會更清楚一點。

Codecov 客戶包括 IBM 都表示沒發現程式碼遭到變更,不過也拒絕說明系統是否被入侵。

Jira 及 Confluence 軟體供應商 Atlassian 則明白表示公司系統沒有被駭的跡象。此外,HPE 則說還在持續調查。

FBI 及國土安全部也未發表評論。

有使用上傳工具,包括 Codecov-actions uploader for Github 、 Codecov CircleCl Orb 或 Codecov Bitrise Step 的 Codecov 客戶,Codecov 建議用戶重設憑證和金鑰,以及檢查系統是否有惡意活動的跡象。