蘋果去年 10 月公佈 Apple Silicon 系列的 M1 晶片以及三款搭載 M1 的 Mac 電腦令人驚豔,不過才不到半年,第一隻 M1 晶片的惡意程式已經問世。

美國國安局 (NSA) 前僱員,現為獨立安全研究人員 Patrick Wardle,首先發現名為 GoSearch22.app 的惡意程式。它是流傳已久的廣告程式 Pirrit 轉戰 M1 而成的結果。

惡意廣告不放過 M1 晶片

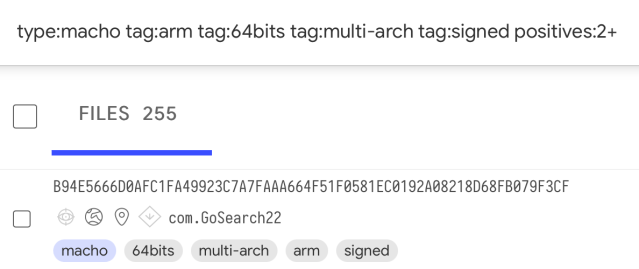

Wardle 一開始在 VirusTotal 掃瞄引擎上尋找 M1 的原生惡意程式。當他以「包含 64-bit ARM 程式碼的蘋果多架構執行檔,且至少被 2 個防毒引擎標示出來」為條件進行搜尋,結果大部份是支援 ARM 架構的 iOS 惡意程式。不過最後竟然出現了一隻名為 GoSearch22 的 Safari 瀏覽器外掛程式。這款 App 套件的 Info.plist 檔證實它是一隻 macOS(而非 iOS)平台的 M1 惡意程式。然而實際上它卻是廣告程式 Pirrit 。 Pirrit 最早在 2016 年被安全人員發現,起初感染 Windows,之後又轉到 macOS 。

M1 版 Perrit 曾觸發 24 款不同防毒軟體發出警告,但其中 17 款評定為「一般」(generic),剩下 7 家則偵測出它和廣告軟體 Pirrit 屬於同一家族。

Pirrit 為廣告程式,它的變種則會偽裝成假的影片播放軟體、 PDF 閱讀器或(像本次看到的)Safari 外掛,誘使用戶下載。當使用者安裝後,無論搜尋到哪個網站,連去的網頁都會被塞滿討人厭的廣告,瀏覽器使用紀錄也會被追蹤。此外,它還會有許多進階能力,包括不存在應用目錄、取得 Mac 電腦根權限、混淆程式碼以躲避偵測、防止分析,並搜尋並移除試圖干擾它的應用程式或外掛,以便儘可能隱藏在 Mac 電腦中。

這款 App 去年 11 月由 Apple 開發人員 ID hongsheng_yan 簽章。不過該憑證已經被蘋果吊銷,因此不確定是否經蘋果公證。不過也因為憑證被吊銷,因此 GoSearch22 現在也無法在 macOS 上執行,除非獲得另一個開發人員的簽章。但是,在遭到取消憑證前這款 App 已成功感染了 macOS 用戶。

Wardle 指出,這支惡意程式的出現有兩方面的意思。一來,這顯示了惡意程式的開發,直接連動蘋果的軟、硬體發展。既然散佈原生 ARM64 二進位檔有這麼多好處,惡意程式作者何樂不為?第二則顯示現行狀態分析或防毒引擎還無力偵測到這新的惡意程式,這比較令人擔憂。