企業應用漏洞尚未修補更新,或新興威脅的特徵碼尚未部署之前,企業系統與網路將十分脆弱,非常容易在這段空窗期中被駭客成功入侵。更令人擔心的是,若軟體商尚未發現自身漏洞,或資安業者尚未試探出新威脅的特徵模式,駭客即已發動攻擊,更可能讓駭客長時間躲藏在企業網路中竊取各種機密資料。

本文目錄

IXIA 減輕現有資訊設備負擔 提高企業安全

現今企業買入各式各樣的資安設備,卻也影響了網路效能。在安全與效能的兩難間,IXIA 提供了解決方案。

IXIA 最為人所知的是高階網路安全測試產品,市面上許多知名網路及資安設備大廠,如思科、 3Com 和趨勢科技等都是 NSS 測試套件 (NSS Test Pack) 的用戶。 IXIA 的測試技術適用於各類型網路設備包括網頁應用掃瞄 (Web Application Security, WAS) 、閘道型防火牆、入侵偵測系統 (IDS),可執行網路第 2 層到第 4 層的檢測,所有網路設備皆需通過 NSS 認證,可說是網路安全的圭臬。 IXIA 區域業務經理蔡瑞城並指出,IXIA 2012 年收購的 Breaking Point 更是曾專屬於北約及聯合國同盟國部隊使用,2014 年 12 月底之前禁止輸出的先進安全技術。

而因應企業網路資安需求,IXIA 也擴展到企業安全領域。現今企業資安設備愈買愈多,一方面安全攻擊情形不見減緩,另一方面卻造成網路安全風險。他以一家客戶實際網路環境為例,從閘道防火牆、網頁防火牆、入侵偵測、進階攻擊防護 (Advanced Threat Protection, ATP) 防護系統無一不具備,其中防火牆還設了備援 (High Availability) 架構。而在不斷更新過程中可能出現小瑕疵的累積,而在面對大量流量衝擊時導致單點失效 (single point of failure) 的風險。

Threat Armor 可以扮演企業網路的第一道防線。利用 IXIA 在網路節點進行網路封包側錄 (TAP) 分析,它具備 SSL 流量解碼能力,能封鎖外部進來的威脅,同時阻斷由內而外的惡意連線。以前述例子而言,Threat Armor 它能先行過濾進入的流量中的惡意程式,之後再評估後端防火牆的運行狀態,將世界最大的每秒 20 萬道 Netflow 的速度,將流量導向運作正常的節點做進階分析。

這種做法可提供企業數重效益。首先,在流量過濾且重新導送過程中 IXIA Threat Armor 同時防堵惡意威及進行負載平衡,一方面維持網路營運不輟,另一方面大幅減輕後端網路安全設備的負擔,後者尤其關鍵。事實上防火牆、入侵偵測等等網路設備都有相當好的防護偵測能力,然而過濾規則設得愈多,對網路運作效能衝擊愈大,因此 IT 往往調降這些設備的防護層級,這也說明了何以安全設備愈買愈多,但卻仍然遭到惡意程式攻擊。而在使用 Threat Armor 後,安全設備負擔減輕,企業即可強化規則設定的嚴謹度,使網路安全得到提升。更好的是,在重新導送過程中,IXIA 產品過程中完全不會掉任何封包。

另一項好處是成本節省。執行大數據分析最大挑戰之一是企業必須購買非常大的儲存設備來儲存進入的流量,即使實際上分析並不需要那麼多資料。該公司一家電信業客戶為了大數據專案必須添購傳輸速度高達 6Gbps 的設備,但在經 Threat Armor 過濾之後,需求降到 1.3Gbps,因而省下可觀的費用。

IXIA 作為第一道防線來過濾及導送安全流量,使企業不再需要添購過多儲存設備,而原有安全設備,如防火牆、 IDP 、 WAS 等也能發揮最大效用,不但提升了網路安全性,企業也因避免了設備疊床架屋的弊病,使網路環境獲得簡化及成本撙節的效益。

Tipping Point 以低延遲性、高效能網路流量檢查方案 防護各種規模企業

Tipping Point 以其高效能網路閘道型入侵偵測及防護產品 (NGIPS) 聞名,而在加入趨勢科技後則將防護對象,從大型企業延伸到各種規模的企業。

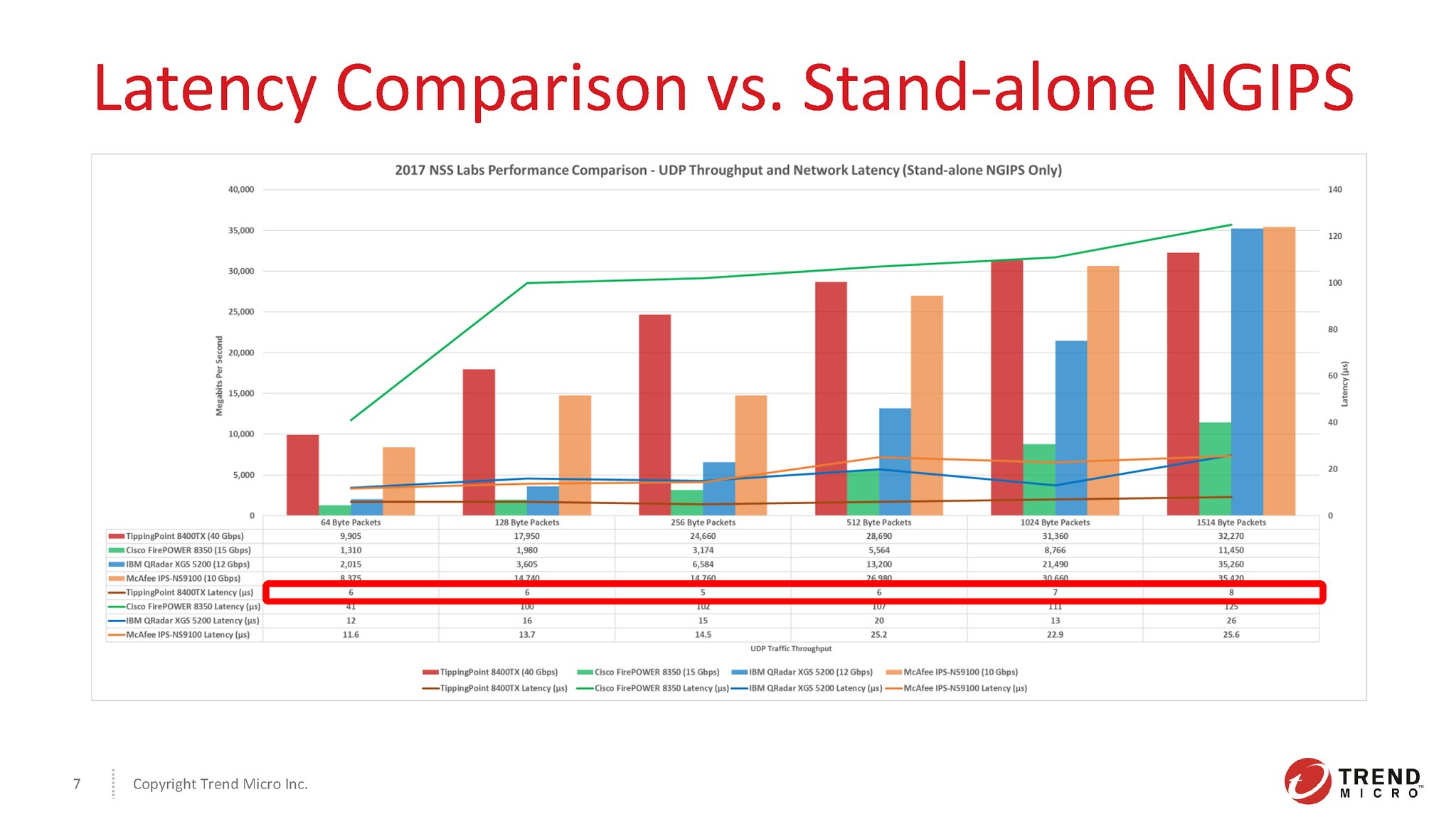

Tipping Point 的高效能網路型入侵偵測方案享譽業界,名列 Gartner 入侵偵測與防護系統魔幻象限 (Magic Quadrant) 領導者象限,並在 2017 年 NSS Labs 效能評比中,以僅個位數的延遲性大勝思科、 IBM 及 McAfee 等競爭業者,不但達到 99.6% 的安全效率,而且幾乎完全不犧牲網路效能,(而且防護每 1Mbps 的成本僅 6 美元) 。

Tipping Point 北亞區解決方案架構師 Simon Fan 指出,Tipping Point 的定位及技術在業界獨樹一格。不同於一般入侵偵測及網路防火牆產品,Tipping Point 是在網路層扮演安全廠商的角色。而且有別於絕大多數其他廠商採用連線式 (session-based) 策略,Tipping Point 採用流量式 (flow-based) 策略。連線式產品需要建立連線表 (connection table) 的特性,使其容易在駭客發動分散式阻斷攻擊 (DDoS) 時成為網路瓶頸,而業界唯一採用流量式設計的 Tipping Point 則可避免類似問題。

Tipping Point 具備雙重電源供應器、支援 Active-Active/Active-Standby 網路備援模式,實現高可用性,也以獨特的技術實現產品的高效能。首先,客制化晶片具備 ASIC 晶片和高速背板,晶片內建殭屍網路防護過濾名單,得以大幅減低延遲性 (latency),低於 40 微秒。其內建檢查功能可監控產品對封包的檢查時間值,防止過長的檢查引發延遲性、影響網路效能。另外 Layer 2 Fallback(透通模式) 機制,可在檢測引擎或軟體系統故障 (如某個軟體程序中斷時) 時,使系統直接將接收到的網路流量在二層就轉發出去,不再進行上層的檢測處理,確保證設備軟體故障時仍能保證網路營運不中斷。值得一提的是,Tipping Point 在高可用性、高效能、高安全性之外,還具有誤判率 (false positive) 極低的特點。

多數企業較熟悉的是 Tipping Point 的 NX 系列,3 年前 Tipping Point 加入趨勢科技後,於 2017 年秋天推出了 TX 系列,包括 8200 及 8400 兩個機型,適合流量較小的網路環境。精準的 URL 信譽檢查 (URL Reputation) 不但能防範惡意網站,還能防止惡意連結放在 Dropbox 、 Google 雲端硬碟以避人耳目。進階威脅防護可整合 Tipping Point 的安全研究中心 DV Labs 和零時差攻擊研究中心 ZDI(Zero Day Initiative) 最先進的威脅情報,派送到 Tipping Point 安全管理系統 (security management system, SMS),它還能整合 Deep Discovery Analyzer 的客制化沙箱模擬分析及檢測系統 Deep Discovery Inspector,進一步瞭解網路威脅。最後的分析結果由 SMS 部署到 Tipping Point 威脅防護系統 (Threat Protection System, TPS),以即時攔阻威脅。

此外,它的已知流量檢查迴避 (inspection bypass) 功能讓用戶可在封鎖有問題流量之外還能依據自訂規則,迴避設備檢查以確保流量效能,或導向外部 SSL 加解密設備進一步分析。 TX 系列另一項特點是彈性擴充能力,具備 3G 到 40G 的傳輸速度及最高 2G 的 SSL 加解密,利用現有 AO(Active Optical Cable) 堆疊 (stack),可支援 3 台堆疊 3G 到 12G 流量傳輸,及 5 台最高 10G 的 SSL 加解密,而整個堆疊操作卻有如單一台那麼容易。最後,透過新增的授權模式,使企業用戶可以更快速依業務需求擴充到必要的容量,使安全防護的布建更為彈性。

有了 Tipping Point TX 系列的加入,使大型到小型各規模的企業都能獲得完善而高效的網路安全防護。

Tipping Point 傲視業界安全解決方案的幕後推手 ZDI

Tipping Point 以入侵偵測系統提供高效能、低延遲性及更主動、誤判率極低的安全解決方案,很大一部份要歸功於其安全研究團隊 ZDI(Zero Day Initiative) 。

在漏洞的揭露者中,最為人所知的是 Google Project Zero 。 Project Zero 以 90 天為期限,期限一到即公佈廠商漏洞。而 Tipping Point 也有這樣一個單位,只是總是隱身在幕後而鮮為人知。簡單的說,ZDI 研究團隊的工作是尋找出零時差攻擊及內外部產品漏洞,給予漏洞代碼 (CVE Number),連同攻擊資訊及病毒特徵碼 (signature) 一併提供給客戶。 Tipping Point 相信「Open Human Source Intelligence」的策略,即人類的智慧是尋找零時差攻擊漏洞不可或缺的元素。 Tipping Point 南亞與韓國區解決方案架構師 Johnny Yum 說明,ZDI 的宗旨是透過進階的研究分析,幫助企業客戶更早一步獲得保護。

他舉例,2016 年駭客團體 Shadow Broker 洩露了美國國安局 (National Security Agency, NSA) 製造如 EternalBule 的駭客攻擊工具,引發後患無窮,像是 WannaCry 挾持超過百萬台 PC 檔案要求贖金,以及多起資安事件中,駭客利用 EternalBlue 漏洞入侵電腦,並在 PC 植入採礦程式來開採另一種加密貨幣門羅幣 (Monero) 。雖然這些漏洞是 2017 年揭露,但 ZDI 早在 2014 年 10 月就已經通知客戶。

秉持高標準的自我要求,ZDI 自 2007 年以來即是漏洞揭露的領導業者,平均每週釋出 10 到 15 個零時差攻擊的特徵碼。 2016 年所有獲得驗證的漏洞中,ZDI 更以 663 項 (52.5%) 成為業界之冠,產品漏洞遍及 Adobe 、 Oracle 、微軟、蘋果及 Google,當年這個單位研究人員獲頒的抓蟲獎金超過 200 萬美元。

以比例而言,ZDI 揭露的漏洞分別佔微軟 1/4 及 Adobe 的 1/3 。在微軟承認的漏洞中,2016 年 ZDI 佔 22% 高居第一,遠超過 Palo Alto 、卡巴斯基、 FireEye 或 Intel Security 等安全公司研究部門。而美國國土安全部旗下的 ICS-CERT(Industrial Control Systems Cyber Emergency Response Team) 認可的漏洞中,ZDI 也連續兩年大勝其他業者。

談到提供客戶防護,一般業界講求的是同日防護 (same day protection),即在修補程式發佈時,同步釋出惡意程式特徵碼,但 ZDI 追求的是零時差防護 (zero day protection),也就是產品廠商發佈修補程式之前,就已經完成漏洞或惡意程式的研究,而先眾人一步發佈特徵碼。

總計 2017 年 ZDI 發佈給趨勢科技客戶的零時差攻擊過濾特徵碼達 512 個,佔業界的 37.4%,而相較產品業者自行發佈漏洞通報的日期,ZDI 分別比微軟和 Adobe 超前了 42 天及 63 天,比業界整體平均更是早了 2.5 個月 (72 天) 。

至於 ZDI 在零時差攻擊研究上領先同業的關鍵為何?其中之一是機器學習 (machine learning) 技術。現今零時差攻擊普遍使用一種「數位產生演算法 (digital generation algorithm, DGA)」的技巧,其 C&C 伺服器不斷變換網域並會從載入的惡意程式移除靜態網域以躲避 IDS/IPS 偵測。 DGA 見於近年數個最兇猛的惡意程式,包括 Angler EK 、 Conflicker 、 CryptoLocker 、 Dyre 及 Simda 等。

ZDI 運用機器學習分析技術,蒐集大量網站發出的回呼 (call back) 流量辨識出良性及惡意網站,經過特徵選取、模型建立,可以大海撈針的精準度辨識出惡意程式,最後產生惡意程式特徵碼,最後部署到客戶端。這種以機器學習為基礎的偵測最大特色是誤判率遠於其他偵測法。

有了 ZDI 在幕後以先進分析及更主動的特徵碼釋出的服務,趨勢科技的客戶將因獲得更完善的保護。

Tipping Point 完整產品線 為客戶防堵已知與未知安全威脅

隨著網路威脅手法日新月異,Tipping Point 發展出多種產品線及服務偵測已知及未知的惡意程式,提供企業最完整的防護。

駭客發展出的攻擊手法林林總總,從漏洞攻擊、 Web 攻擊、間諜軟體、魚叉式網釣 (spear phishing) 、暴力攻擊如 DDoS 或殭屍電腦大軍攻擊、以及 Android 手機遭偷植入,將手機當成 Monero 挖礦機等。但駭客社群仍然持續演進發展出新攻擊,像是知名網路論壇 GitHub 今年 2 月遭到史上最大、高達 1.35TB 的 DDoS 攻擊,造成至少 5 分鐘的斷線。

此外,Tipping Point 北亞區解決方案架構師 Simon Fan,不同於傳統以 IP 偽冒 (IP Spoofing) 手法,發送大量連線從外塞爆目標對象網頁伺服器,新型態 DDoS 改採 session-based 連線,透過大量呼叫後台伺服器,導致連線階段暫停而阻止了後續連線,像是近年流行的 DNS 為目標的攻擊,此類以應用為基礎的 DDoS 只產生比平常高一點的流量。此外還有一種 DDoS 攻擊,是透過從負載平衡伺服器重覆傳送單一流量,藉此癱瘓防火牆。這些新式攻擊從外部偵測卻無從發現。他以此為例說明,企業安全不斷進步,但攻擊者也在演進,因此企業必須要經常從駭客的角度來檢視自己的網路環境,才能做好充足的準備。

而這最有效的方法即是有安全夥伴。趨勢科技 2016 年收購了 Tipping Point 之後,兩者技術得以互補成為完整的安全解決方案。針對已知威脅,提供攻擊過濾名單、機器學習等技巧產生的攻擊特徵碼,ZDI(zero day initiative) 集結超過 3000 位安全研究人員嘔心研究的成果,以平均超前業界 2.5 個月的時間將特徵碼發佈給企業客戶。最後,趨勢科技的客制化沙箱 (sandboxing) 及進階威脅防護 (advanced threat protection, ATP),還能整闔第三方安全產品協助針對未知威脅的偵測及防禦。

以 Tipping Point Deep Discovery Inspector(DDI) 為基礎的進階威脅防護 (ATP) 提供電子郵件及網路防護。 ATP for Email 可偵測與封鎖包含未知惡意附檔和連結的魚叉式網釣郵件攻擊,而 ATP for Network 能對所有協定的網路流量進行深度分析,可偵察對外而內的隱蔽威脅、由內向外的 C&C 呼叫,以及惡意程式進入內網後的橫向擴散行為,或是內部人士的可疑活動。這些產品偵測,連同網路上的 IPS 威脅防護系統 (Threat Protection System, TPS) 形成完整的網路防禦系統,所有偵測到的事件皆彙整到安全管理系統 (security management system, SMS) 。 SMS 平台會部署最新的威脅特徵碼到 TPS,以即時防堵已知的網路威脅。

此外,趨勢科技的主機型 IPS 產品 Deep Discovery 威脅防護平台能即時偵測、分析難以偵測的目標式攻擊。 Deep Discovery 已經發展出防火牆、 Web 信譽、 Log 檢測、入侵防護、惡意程式防堵及 Integrity Monitoring 6 種模組,提供企業完整防護,它支援 VMware 、 Microsoft Hyper-V 、或 OpenStack KVM 等虛擬機器 (VM) 、也支援公有雲如 Microsoft Azure 、 Amazon EC2 或是 Linux 、 Windows,可以事件送到沙箱分析,最後將結果送到 Smart Protection Center,如此部署從端點到網路端的完整防護。

Tipping Point 的 IPS 支援網路切割 (segmentation),能對不同網段實施不同安全政策,有如防火巷的功用,防止攻擊在網路內擴散。

然而再完整的產品線也難以解決所有威脅,這時需要搭配第三方產品。例如因應爆量型的 CPS(connections per second)DDoS 產生大量連線,趨勢科技可配合外部分析軟體執行流量分析,或是整合 PCAP 產品以協助分析 HTTP 流量使用的 PCAP 格式,最後將分析結果派送到 TPS 完成在線的封鎖。